DDoS ou Distributed Denial of Services, também conhecidos como ataque de negação de serviço, é um tipo de ataque cibernético (se quiser saber mais confira nosso artigo sobre Ataques cibernéticos) onde o hacker (ou attacker/atacante) tenta sobrecarregar um servidor, um equipamento de rede como roteador, switch, BRAS/BNG, firewall, um computador ou uma rede para que os serviços ou sua utilização fiquem indisponíveis.

Os ataques de negação de serviço distribuído, DDoS, não tem o objetivo de roubar informações das vitimas, mas sim derrubar ou deixar inoperante uma rede ou um serviço (Entenda um serviço como servidor web, um banco de dados, um aplicativo de banco). O DDoS também pode servir de “cortina de fumaça” para esconder outros ataques que podem ocorrer ao mesmo tempo e esses sim para roubo de informações.

Diferentes de DoS, onde somente um computador ou host é usado no ataque, DDoS usam milhares e até melhões de computadores e dispositivos para atacar suas vitimas

E mais porque alguém faria isso?!

Dentro os vários motivos que temos para um ataque DDoS, ao longo do tempo que os mais comuns são:

- Concorrentes de um mesmo segmento

- Extorsão de dinheiro

- Problemas pessoais entre diretores ou funcionários

- Denigrir a imagem de outra empresa

- Distração para outros ataques

- Crenças ideologias ou Politicas

- Diversão para alguns hackers

- Fama ou Status para os hackers

- Para alguns hackers é um negócio vender ataques DDoS

- E muitos outros motivos que pessoas más intencionadas podem ter

Mas será que agora em 2021 eu preciso me preocupar com DDoS?

A resposta disso é: VOCÊ PRECISA MUITO se preocupar com isso, aqui abaixo estão algumas noticias do mundo a fora:

E não é só gente grande que toma ataques DDoS, como uma operadora ou grande empresas de serviços, ao longo do temos vistos muitas empresas pequenas tomando ataque DDoS com grande volumetria e muitas formas de ataque diferentes.

Um segundo fator para você se preocupar é por conta dos preços para gerar um ataque DDoS, alguns sites tem “DDoS a partir de 5 euros”, então se alguém tiver um pouco de dinheiro não precisa ser um hacker para gerar um DDoS contra alguém.

Então se você tem uma rede é importante preocupe com DDoS.

Mas como funciona um ataque DDoS?

Aqui neste artigo vou explicar como funciona de forma bem básica, caso você queira saber de forma um pouco mais aprofundadas confira esse nosso artigo mais detalhado de Como Funciona um Ataque DDoS.

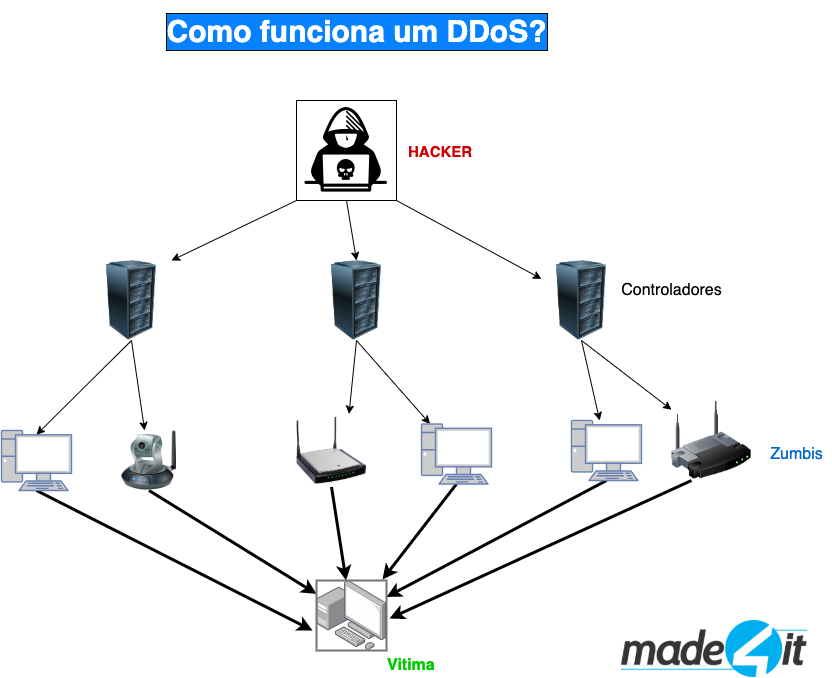

Os ataques DDoS geralmente acontecem através de botnet ou rede zumbis controladas por Hacker. Essas redes podem ter milhões de dispositivos controlados pelo Hacker, que pode simplesmente enviar um comando para que todos esses dispositivos comecem a enviar pacotes para a vitima, assim gerando o Ataque DDoS. Varios dispositivos estão propensos a serem zumbis de uma botnet como: Computadores com vírus, Camera de segurança com vulnerabilidade, Roteadores (ou CPE) residenciais com vulnerabilidade, equipamentos de IoT e até mesmo sua geladeira smart pode ser um zumbi em uma botnet.

A imagem abaixo demonstra um pouco melhor como funciona um DDoS:

O Hacker utiliza de servidores remotos, que no desenho são chamados de controladores, onde ele utiliza desses servidores para enviar comandos aos zumbis que podem ser milhões de dispositivos infectados/com falhas de segurança enviarem pacotes (ou dados) para a Vitima do ataque, assim gerando milhões de pacotes e um trafego imenso criando assim o DDoS e provavelmente sobrecarregando os servidores e a rede e afetando os serviços.

Alguns ataques tem sua amplificação muito grande, como o NTP (123/UDP) que pode amplificar em até 556 vezes, SSDP (1900/UDP) que pode ser amplificado em 30 vezes ou Chargen (19/UDP) que pode ser amplificado em até 358 vezes. No site do cert.br vocêpode conferir mais alguns protocolos que podem ser amplificados através de botnets: https://www.cert.br/docs/whitepapers/ddos/

E como posso me proteger?

Não existe formula magica e nem solução TOTAL contra DDoS (existir até existe: deixar seu computador desligado rsrs) mas existem algumas medidas que você precisa adotar para diminuir as chances de alguém conseguir te atacar. Vou pontuar algumas aqui:

1 – Faça o dever de casa

Se sua rede é toda aberta, com todas as portas abertas para tudo na internet você tem um grande problema. Mas como medidas para diminuir os ataque você pode:

– Use firewall para controlar o acesso a gerencia dos equipamentos

– Desative o que você não usa em seus equipamentos de backbone e rede

– Em IPv6 também precisa se proteger

– Bloqueie Spoofing com uRPF ou firewall

– Valide a configuração de seus servidores e equipamentos de Rede

– Cuide de equipamentos de seus Clientes como: CPE/Roteadores Residenciais e equipamentos menores de last-mille. Bloquear o acesso a gerencia deles é um bom caminho

2 – Crie sua estrutura de proteção

Infelizmente ataques irão ocorrer mesmo que você faça a lição de casa, então se preparar para o dia “ruim” é fundamental. Criar uma estrutura de proteção é importante observar diversos pontos e prever que ataques irão mudar.

Mas como se proteger?

Vamos abordar 2 formas neste artigo:

1) Blackhole BGP

Atraves do RTBH (Remote Triggered Black Hole) você pode anunciar via BGP uma rota que irá para Blackhole (buraco negro ou discarte). Com ela os pacotes com destino aquele IP irão ser descartados e através do BGP você pode informar aos seus Upstreams para fazer o mesmo até o IP para de funcionar na internet toda.

Um dos fatores limitantes é que o IP anunciado na blackhole para de funcionar e um segundo fator limitante é quantidade máxima de IPs em blackhole, maioria das operadoras limitam em poucas rotas na sessão BGP, caso você anuncie mais que o excedido a sessão BGP ficará down e seu trafego irá usar outros caminhos.

Caso seu ataque mude e comece a atacar vários IP’s de sua rede será necessário usar o Scrubbing Center/Mitigação para limpar os ataques.

2) Scrubbing Center/Mitigação Diferentemente da Blackhole.

O Scrubbing Center ou Mitigação, alguns ainda chamam de Cloud AntiDDoS, Trânsito Protegido e algumas variantes mais, são os centros de limpeza do trafego. Quando você recebe um ataque ao invés de enviar uma Blackhole como mencionado acima você pode enviar seu trafego para o Scrubbing center que irá limpar o ataque, literalmente como separar o “joio do trigo”, sendo o joio pacotes de ataque e o trigo o trafego limpo. Geralmente os Scrubbing Center são adquiridos por capacidade de Clean-Pipe ou trafego limpo.

Os scrubbing center podem ser contratados durante os ataque, mas como estamos falando em planejamento é muito importante que seja avaliado características, pontos de presença e latência.

É normal quando o trafego está em mitigação que sua latência suba ou tenha problemas de acesso a alguns sites.

O MAIS importante, você precisa automatizar isso!

Tanto a blackhole como o Scrubbing center não irão ser acionadas sozinhas e é necessário que você intervenha manualmente, mas como seres humanos, os administradores de rede não ficarão 100% do tempo conectado e olhando gráficos ou o trafego da rede.

Para que isso não seja um problema para você, existem soluções onde você pode automatizar a detecção dos ataques e também as ações necessárias como Blackhole e o enviar o trafego para o Scrubbing Center, e a melhor delas é o Made4Flow.

Com ele, você pode configurar para identificar os ataques e já tomar ações necessárias e ainda pode ser avisado que houve um ataque e a nossa solução já te proteger, tudo isso menos de 2 minutos!

Se você está sobre ataque ou está sofrendo ataque nos contate, nós podemos te ajudar!

Nos próximos posts teremos mais detalhes sobre DDoS, como eles funcionam na pratica, como configurar sessões BGP de Blackhole, para um scrubbing center e muito mais!

Se você quiser saber um pouco mais sobre ataques também, nós fizemos uma live com quase 2 horas de duração dando muitas dicas e mostrando como funciona os ataques, clique no link para ver!

E também acompanhe nas redes sociais para saber mais sobre a Made4it e o Made4Flow